VoIP VPN VLAN SA 2013 pleva

Voice over IP

Sieťové architektúry 2013

Matúš Pleva

Definícia VoIP

Voice over Internet Protocol, tiež nazývané

VoIP, IP Telefónia, Internetová telefónia, je duplexný prenos komunikácie uskutočňovanej ľudským hlasom cez Internet alebo inú sieť založenú na protokole IP.

Protokoly používané na prenos hlasových signálov cez IP sieť = VoIP protokoly

Základ - Network Voice Protocol (1973) navrhnutého pre sieť ARPANET

Výhody VoIP

Prichádzajúce telefónne hovory môžu byť automaticky smerované na VoIP telefón, nezávisle na tom, kde sa nachádzate.

Je k dispozícii bezplatne použiteľné telefónne číslo

(pre príchodzie hovory).

Pracovníci call centier môžu pri použití VoIP pracovať z ľubovoľného miesta, kde je k dispozícii dostatočne stabilné internetové pripojenie.

VoIP telefóny dokážu spájať viacero služieb dostupných cez Internet vrátane videokonferencií, prenosu dát popri hovore, správy telefónnych a adresových zoznamov a oznamovania online dostupnosti zvolených komunikačných partnerov.

Spôsoby spojenia VoIP

ATA – analógový terminálový adaptér

IP Phone môže byť integrovaný v rôznych zariadeniach (mobil/TV/tablet,PC, ...)

VoIP Protokoly

Dva najhlavnejšie súperiace štandardy pre VoIP sú

Session Initiation Protocol (SIP), vyvinutý pod hlavičkou organizácie IETF, a štandard ITU s označením H.323. Na počiatku bol populárnejším H.323, čo je štandard vychádzajúci z telekomunikačného prostredia, v súčasnosti je už v popredí SIP, IAX (Inter Asterisk eXchange), MGCP, H.248 (Megaco) a uzavreté protokoly ako Skype, Google Talk, MSN (MS kúpil Skype a MSN dal do útlmu), Yahoo ...

Voice codecs

64kbit PCM? 8Bit 8kHz – 12 bit sampling compressed to 8bit using A-law

Miroslav Voznak VŠB Ostrava lectures pdf

Miroslav Voznak VŠB Ostrava lectures pdf

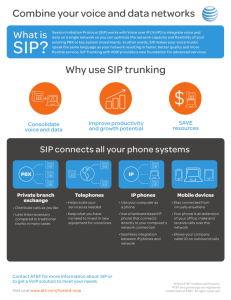

SIP

The SIP (Session Initiation Protocol) is a text-based protocol, similar to the HTTP and SMTP, designed for initiating, maintaining and terminating of interactive communication sessions between users.

Such sessions include voice, video, chat, interactive games, and virtual reality.

Adress: sip:user@host:port;uri-parameters

The SIP defines and uses the following components:

UAC (User agent client) – client in the terminal that initiates

SIP signalling

UAS (User agent server) – server in the terminal that responds to the SIP signalling from the UAC

UA (User Agent) – SIP network terminal (SIP telephones, or gateway to other networks), contains UAC and UAS

Proxy server – receives connection requests from the UA and transfers them to another proxy server if the particular station is not in its administration

Redirect server – receives connection requests and sends them back to the requester including destination data instead of sending them to the calling party

Location Server – receives registration requests from the UA and updates the terminal database with them.

All server sections (Proxy, Redirect, Location) are typically available on a single physical machine called proxy server, which is responsible for client database maintenance, connection establishing, maintenance and termination, and call directing.

Basic messages sent in the SIP environment:

INVITE – connection establishing request

ACK – acknowledgement of INVITE by the final message receiver

BYE – connection termination

CANCEL – termination of non-established connection

REGISTER – UA registration in SIP proxy

OPTIONS – inquiry of server options

Answers to SIP messages are in the digital format like in the http protocol. Here are the most important ones:

1XX – information messages (100 – trying, 180 – ringing, 183 – progress)

2XX – successful request completion (200 – OK)

3XX – call forwarding, the inquiry should be directed elsewhere (302 – temporarily moved, 305 – use proxy)

4XX – error (403 – forbidden)

5XX – server error (500 – Server Internal Error, 501 – not implemented)

6XX – global failure (606 – Not Acceptable)

H.323

vytvorený pre mediálnu komunikáciu

(videokonferencie a pod), robustný dokáže reagovať na chyby sieťových zariadení na transport dát využíva

RTP/RTCP, SRTP na vytvorenie spojenia využíva UDP

SIP vytvára relácie medzi dvoma bodmi neodstraňuje poruchy sieť. zar.

na transport dát využíva

RTP/RTCP, SRTP na vytvorenie spojenia využíva UDP podporuje kodeky registrované v IANA

STUN

Session Traversal Utilities for

NAT

STUN

Simple Traversal of UDP through NATs

(STUN), is a network protocol allowing a client behind a NAT (Network Address

Translator) to find out its public address, the type of NAT it is behind and the internet-side port associated by the NAT with a particular local port. This information is used to set up UDP (User

Datagram Protocol) communication between two hosts that are both behind

NAT routers. The protocol is defined in

RFC 3489.

IAX

IAX2 is a VoIP protocol that usually carries both signalling and data on the same path. The commands and parameters are sent binary and any extension has to have a new numeric code allocated. Historically this was modeled after the internal data passing of

Asterisk modules

IAX

IAX2 uses a single UDP data stream (usually on port

4569) to communicate between endpoints, both for signaling and data. The voice traffic is transmitted inband, making IAX2 easier to firewall and more likely to work behind network address translation. This is in contrast to SIP, H.323 and Media Gateway Control

Protocol which are using an out-of-band RTP stream to deliver information.

IAX

IAX2 supports trunking, multiplexing channels over a single link. When trunking, data from multiple calls are merged into a single set of packets, meaning that one IP datagram can deliver information for more than one call, reducing the effective IP overhead without creating additional latency. This is a big advantage for VoIP users, where

IP headers are large percentage of the bandwidth usage.

SIP vs IAX ports

IAX uses only one port (4569) to send signalling and data of all the calls. To do it IAX use a trunking system. IAX multiplexes signaling and multiple media streams over a single User Datagram Protocol (UDP). SIP, otherwise, uses one port (5060) for signalling and 2 RTP ports for each audio connection (at least 3 ports). For example, if we have 100 simultaneous calls we should use 200 RTP ports and one port for signalling (5060) . IAX uses only one port for everything (4569)

SIP vs IAX BW

If SIP is using a server signaling messages always pass through the server but audio messages (RTP flow) can travel end to end without passing through the server. In IAX, signaling and data must pass always through IAX server. This increases the bandwidth need by the IAX servers when there are many simultaneous calls.

Voice over ATM

VoIP na TUKE

http://www.cnl.sk/

Zdroje

cisco.netacad.net

www.earchiv.cz/ - J. Peterka wikipedia.org

Vlastný rozum

VPN – Virtual Private

Network

organizácie zvyšovanie možností rozsahu siete (dosahu, zahraničie aj súkromní provideri) znižovanie finančných nákladov umožnujú – bezpečné videokonferencie, zdieľanie súborov, ...

spôsob komunikácie – vytvorenie komunikačného tunela medzi koncovými užívateľmi prostredníctvom verejnej (internet) alebo privátnej siete (intranet) výhody VPN: finančné

úspora výdajov na „prenajaté“ linky

úspora výdajov na telefónne spojenia iné finančné úspory (zariadenia,...)

VPN - rozšíriteľnosť

rozšíriteľnosť VPN: realizácia vlastého prenajatého sieťového priestoru môže byť rentabilná v prípadoch, ak ide o malé siete (pr. Prepojenie dvoch pobočiek) v prípade 4 pobočiek bybolo nutné prepojiť ich 6 cestami (6 pobočiek = 15 ciest, atď. )

VPN využívajú prepojenie prostredeníctvom Internetu => jednoduchá rozšíriteľnosť limity VPN: použitie VPN si vyžaduje znalosť sieťovej bezpečnosti (inštalácia sieťových zariadení, ich konfigurácia na zabezpečenie prístupu do VPN v rámci verejnej siete) spoľahlivosť a pôsobenie „Internet-based VPN“ nie je priamo pod kontrolou, konkrétnej organizácie, ktorá ho využíva, ale zabezpečuje to provider

VPN produkty a riešenie kompatibilné s technológiu (štandardom) nemusia byť kompatibilné medzi sebou

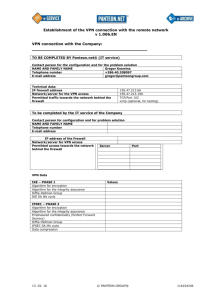

VPN – remote access

princíp klient/server komunikácie

Vzdialený host (klient) sa prihlási z verejnej siete (Internet)

Host iniciuje VPN spojenie s firemným VPN serverom

Po úspešnej autentifikácií vytvorené spojenie, pridelená firemná IP a zmenená rútovacia tabuľka podľa firemných pravidiel (špecifické služby rútované cez firemnú sieť – firemný email/VoIP/zdieľanie dát, zvyšok môže používať verejnú sieť – napr. bežný web)

Vzdialený host/klient musí mať nainštalovaný VPN client software

Používa aj tuke https://nastavenia.tuke.sk/vpn/ používa openVPN pre klientov

VPN - LAN to LAN

Prepojenie lokálnej a vzdialenej LAN aby sa tvárili ako jedna (prepojenie routrov), pripojené zariadenia sa tvária ako keby boli v jednej sieti

VPN – zdarma a ľahko

Hamachi či iná služba, po nainštalovaní umožní že PC pripojený v tej istej virtuálnej miestnosti sa vidia navzájom v rámci lokálnej subsiete

Rozdiel medzi VLAN and VPN

A VLAN is a virtual local area network. A

VPN is a virtual private network. A VLAN is used on an IOS switch to separate switch ports into separate broadcast domains. A VPN is used to gain private access your network from a remote location through the internet.

VLAN

rozdelenie zariadení do LAN sietí je ovplyvnené fyzickou lokalizáciou zariadení

VLAN siete: rozdelenie zariadení do VLAN sietí by malo zodpovedať pracovným skupinám = zariadenia, ktoré majú spoločné pracovné záujmy neobmedzené fyzickým rozmiestnením zariadení

VLAN segments

Partitioning a local network into several distinctive segments for e.g.

production

Voice over IP network management storage area network (SAN) guest network demilitarized zone (DMZ)

VLAN

VLAN sú rozpoznávané na úrovni linkovej vrstvy podľa MAC adresy alebo obsahu z L3 podľa „nálepky“ - tagu funkciu VLAN definuje:

IEEE 802.1Q

preferuje „nálepky“ – tagging každý rámec je vo svojej VLAN označený nálepkou spracovanie rámca podľa nálepky má prednosť pre iným spracovaním údajov

(filtering, forwarding, ....)

Static VLANs are also referred to as port-based VLANs.

Static VLAN assignments are created by assigning ports to a VLAN. As a device enters the network, the device automatically assumes the VLAN of the port. If the user changes ports and needs access to the same VLAN, the network administrator must manually make a port-to-

VLAN assignment for the new connection.

Dynamic VLANs are created through the use of software. With a VLAN Management Policy Server

(VMPS), an administrator can assign switch ports to

VLANs dynamically based on information such as the source MAC address of the device connected to the port or the username used to log onto that device. As a device enters the network, the switch queries a database for the

VLAN membership of the port that device is connected to.