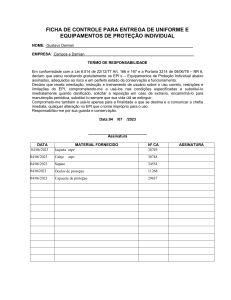

Segurança em Tecnologia da Informação e Comunicação 2023 Mario Lemes Proença Jr. DC/UEL Referência do Autor • Mario Lemes Proença Jr. Universidade Estadual de Londrina Departamento de Computação E-mail : proenca@uel.br Home Page : http://proenca.uel.br Telefone : 043-3371-4678 (DC/UEL) 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 2 1 Objetivos do Curso Aprender sobre Segurança em Tecnologia de Informação e Comunicação I) Introdução a Segurança II) Tipos de Ataques III) Defesas IV) Criptografia V) Protocolos para Segurança 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 3 I - INTRODUÇÃO 2 Introdução – Redes • A área de Tecnologia de Informação e Comunicação (TIC) se tornou essencial para o negócio da empresa, deixou de ser coadjuvante e se tornou estratégica. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 5 Introdução - Segurança Proteção Disponibili dade Integridade 04/2023 Internet Bilhões pcs, celulares, dispositivos Porque Segurança ? Preservar Valor Confidenci alidade © Segurança de TIC - Mario Lemes Proença Jr. 6 3 Introdução - Segurança Por que segurança ? www.internetworldstats.com em 04/2023 população usuários Internet www.internetworldstats.com em 03/2021 população usuários Internet 04/2023 Mundo 7.932.791.734 5.385.798.406 Mundo 7.796.615.710 4.574.150.134 % Ataques bem sucedidos ? 1% 0,10% 0,01% 68% 53.857.984 5.385.798 538.580 % Ataques bem sucedidos ? 1% 0,10% 0,01% 59% 45.741.501 4.574.150 457.415 © Segurança de TIC - Mario Lemes Proença Jr. 7 Introdução a Segurança - Princípios • Confidencialidade (Confidentiality): visa limitar o acesso a informação somente às entidades ou pessoas autorizadas pelo proprietário da informação. • Integridade (Integrity): visa garantir que a informação manipulada mantenha todas as características originais estabelecidas pelo proprietário da informação. • Disponibilidade (Availability): visa garantir que a informação esteja sempre disponível para os usuários autorizados pelo proprietário da informação. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 8 4 Introdução a Segurança - Princípios • Autenticação (Authentication): visa identificar o usuário que está utilizando o recurso. • Controle de acesso (Access Control): visa garantir que a pessoa tenha acesso somente a informações que o seu perfil tem acesso. • Não repúdio (non-repudiation): visa garantir que a pessoa não possa negar que tenha realizado a ação ou transação. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 9 Introdução a Segurança • O que proteger ? Ativos Dados • Informação é o dado com valor agregado; Pessoas Processos Tecnologia • Hardware • Software 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 10 5 Introdução a Segurança Ameaça Falha no Serviço Invasão 04/2023 Vulnerabi lidade Ataque © Segurança de TIC - Mario Lemes Proença Jr. 11 Introdução a Segurança Ameaça: Virus, Worm, cavalo de Tróia, scanning. Elas exploram vulnerabilidades. Vulnerabilidade: Erros em Projetos, Erros em Instalações, falha de hardware ou software. As duas podem ser identificadas, prevenidas e mitigadas. Gerenciamento de Risco deve ser empregado. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 12 6 Introdução a Segurança • A Segurança passou a ter importância vital nos negócios atualmente. Cite pelo menos um ou mais exemplos para cada questão relacionado ao que ocorre em sua empresa ou se não existe como você acha que deveria ser? (30 m individual) (segurança-ex-01) I. II. III. IV. V. VI. A Informação deve estar disponível para quem ? Quais os riscos e ameaças ? Qual a política de segurança ? Quais as normas de segurança ? Qual o plano de contingência ? Treinamento relacionado a segurança ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 13 Introdução a Segurança I. A Informação deve estar disponível para quem ? . . . 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 14 7 Introdução a Segurança II. Quais os Riscos e Ameaças Fenômenos físicos Incêndio, inundação, terremotos, catástrofes, guerras ... Ataques deliberados Passivos Ativos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 15 Introdução a Segurança Figuras 1.3 e 1.4 Stallings Criptogrpahy and network security 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 16 8 Introdução a Segurança 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 17 Introdução a Segurança • Atacantes Hackers Antes queriam notoriedade. Hoje querem retorno financeiro. Ele próprio ou para a organização criminosa que ele pertence. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 18 9 Introdução a Segurança • Tendências últimos 2 anos Ataques direcionados a Aplicativos Web Computação ubíqua e onipresente; Phishing • Links para download de malwares Ataques direcionados a e-mails; Ataques a redes sociais; Fake News; Ataques a smartphones e gadgets com wireless, wifi e IP; Aplicações web sofrem Paginas abertas (links abertos), aplicações com furos Servidores configurados de forma errada 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 19 Introdução a Segurança • Tendências últimos 2 anos Ataques direcionados a APPs de celulares Milhões de APPs Lojas google e Apple não conseguem filtrar todas as novas linhas de códigos que diariamente entram nas atualizações dos APPs Explosão de malware em apps de jogos e musicas Evitar links em apps gratuitos Ter backup é sempre a melhor e talvez única saída! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 20 10 Introdução a Segurança • Tendências últimos 2 anos Ransomware Ataque por meio da Web ou e-mail Vulnerabilidades antigas mas não corrigidas • Flash, jboss, java, linguagens não atualizadas Navegadores antigos e não atualizados Servidor web desatualizado Pacotes de escritório editor, planilha desatualizados para packs de segurança Sistema operacional não atualizado Software pirata Dados não criptografados Solução fazer backup e testar!!! Nova geração a caminho, controle CPU e outros recursos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 21 Introdução a Segurança • Tendências últimos 2 anos Malware para dispositivos IoT Segurança precisa ser reforçada Ransomware e Phishing direcionados e a temas sazonais Estão utilizando IA, Machine Learning e Deep Learning para ataques de DDoS, phishing de e-mail E-mail e sites redirecionando a paginas comprometidas para coletar informações e/ou realizar ataques As pessoas continuam a ser o elo fraco da corrente 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 22 11 Introdução a Segurança • Tendências últimos 2 anos A questão é todas as empresas e computadores podem ser atacados e invadidos. Teste de invasão ou pen test; teste de vulnerabilidade !!! A questão principal é se você foi violado ou invadido ... Qual o dano ? Qual o risco ? Qual a contramedida ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 23 Introdução a Segurança • Sistemas e Softwares A área de desenvolvimento de sistema deve: Prever testes de vulnerabilidade desenvolvimento do sistema. durante o Fazer correções de vulnerabilidades após o sistema estar em produção. Incluir criptografia nos dados que trafegam pela rede e ficam armazenados. Pensar em segurança nos projetos de software!!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 24 12 Introdução a Segurança • Falta de cuidados em relação a segurança Pessoas são incautas ! Senhas são fracas ! Não são trocadas ! São iguais ! Qual a ultima vez que você trocou sua senha ? Pessoas ainda acreditam no conto do bilhete !!! Engenharia social com apelos muito fortes !!! Exemplos e-mails... Pessoas acreditam no clique e veja minha msg sedutora !!! Muito software pirata ! Quem utiliza software legal ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 25 Introdução a Segurança • Senhas mais utilizadas!!! 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 2022 2021 2020 2019 2018 2017 2016 2015 2014 password 123456 123456789 guest qwerty 12345678 111111 12345 col123456 123123 1234567 1234 1234567890 0 555555 666666 123321 654321 7777777 123 D1lakiss 777777 110110jp 1111 123456 123456789 12345 qwerty password 12345678 111111 123123 1234567890 1234567 qwerty123 0 1q2w3e aa12345678 abc123 password1 1234 qwertyuiop 123321 password123 1q2w3e4r5t iloveyou 654321 666666 987654321 987654321 123456 123456789 picture1 password 12345678 111111 123123 12345 1234567890 senha 1234567 qwerty abc123 Million2 000000 1234 iloveyou aaron431 password1 qqww1122 123 omgpop 123321 654321 qwer123456 123456 123456789 qwerty password 1234567 12345678 12345 iloveyou 111111 123123 abc123 qwerty123 1q2w3e4r admin qwertyuiop 654321 555555 lovely 7777777 welcome 888888 princess dragon password1 123qwe 123456 password 123456789 12345678 12345 111111 1234567 sunshine qwerty iloveyou princess admin welcome 666666 abc123 football 123123 monkey 654321 !@#$%^&* charlie aa123456 donald password1 qwerty123 123456 Password 12345678 qwerty 12345 123456789 letmein 1234567 football iloveyou admin welcome monkey login abc123 starwars 123123 dragon passw0rd master hello freedom whatever qazwsx trustno1 123456 123456789 qwerty 12345678 111111 1234567890 1234567 password 123123 987654321 qwertyuiop mynoob 123321 666666 18atcskd2w 7777777 1q2w3e4r 654321 555555 3rjs1la7qe google 1q2w3e4r5t 123qwe zxcvbnm 1q2w3e 123456 password 12345678 qwerty 12345 123456789 football 1234 1234567 baseball welcome 1234567890 abc123 111111 1qaz2wsx dragon master monkey letmein login princess qwertyuiop solo passw0rd starwars 123456 password 12345678 qwerty abc123 123456789 111111 1234567 iloveyou adobe123 123123 Admin 1234567890 letmein photoshop 1234 monkey shadow sunshine 12345 password1 princess azerty trustno1 .000000 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 26 13 Introdução a Segurança III. Qual a política de segurança ? São princípios básicos para uma organização para segurança. Instalações, hardware, software e pessoas !!! IV.Quais as normas de segurança ? Quais os controles aplicáveis a segurança. Regras e Procedimentos relacionados aos ativos de TIC. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 27 Introdução a Segurança V. Qual o plano de contingência ? O que fazer em caso de ataque ou incidente ? ? Qual o Plano de ação em caso de perda dos ativos de TIC? Hardware • Tem contrato de manutenção 24x7 ou 8x7 ou x ? • Tem clone ou spare ? Dados e Software 04/2023 • Tem backup 7x7 ou 5x7 ? • Quantas semanas e meses será a retenção ? © Segurança de TIC - Mario Lemes Proença Jr. 28 14 Estatísticas de Segurança Introdução a Segurança • Centro de Atendimento a Incidentes de Segurança (CAIS) da Rede Nacional de Pesquisa (RNP) https://www.rnp.br/sistema-rnp/cais Tratamento de Incidentes CSIRTs Catálogo de Fraudes Alertas 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 30 15 Introdução a Segurança • Incidentes reportados por ano ao CAIS – 1997 a 03/2023 www.rnp.br/cais 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 31 Introdução a Segurança • Incidentes reportados por mês ao CAIS – 2015 a 03/2023 www.rnp.br/cais 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 32 16 Introdução a Segurança • Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil mantido pelo NIC.br do Comitê Gestor da Internet no Brasil. www.cert.br 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 33 Introdução a Segurança • Incidentes reportados ao CERT.br 04/2023 www.cert.br © Segurança de TIC - Mario Lemes Proença Jr. 34 17 Introdução a Segurança • Totais Mensais e Anual Classificados por Tipo de Ataque reportados ao CERT.br Total Jan a jun 2020 Jan a dez 2019 04/2023 318.697 worm dos 55.645 46.164 875.327 100.477 301.308 invasão web 615 527 sacn fraude Outros 8.811 187.440 18.024 22.334 409.748 39.419 © Segurança de TIC - Mario Lemes Proença Jr. 1.998 1.514 35 Introdução a Segurança Legenda CERT.br, Tipo de Ataque reportados worm: notificações de atividades maliciosas relacionadas com o processo automatizado de propagação de códigos maliciosos na rede. dos (DoS -- Denial of Service): notificações de ataques de negação de serviço, onde o atacante utiliza um computador ou um conjunto de computadores para tirar de operação um serviço, computador ou rede. invasão: um ataque bem sucedido que resulte no acesso não autorizado a um computador ou rede. web: um caso particular de ataque visando especificamente o comprometimento de servidores Web ou desfigurações de páginas na Internet. scan: notificações de varreduras em redes de computadores, com o intuito de identificar quais computadores estão ativos e quais serviços estão sendo disponibilizados por eles. É amplamente utilizado por atacantes para identificar potenciais alvos, pois permite associar possíveis vulnerabilidades aos serviços habilitados em um computador. fraude: segundo Houaiss, é "qualquer ato ardiloso, enganoso, de má-fé, com intuito de lesar ou ludibriar outrem, ou de não cumprir determinado dever; logro". Esta categoria engloba as notificações de tentativas de fraudes, ou seja, de incidentes em que ocorre uma tentativa de obter vantagem. outros: notificações de incidentes que não se enquadram nas categorias anteriores. Scams (com "m") são quaisquer esquemas para enganar um usuário, geralmente, com finalidade de obter vantagens financeiras. Ataques deste tipo são enquadrados na categoria fraude. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 36 18 Introdução a Segurança • Totais Mensais e Anual Classificados por Tipo de Ataque reportados ao CERT.br jan a jun / 2020 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 37 Introdução a Segurança • Totais Mensais e Anual Scans por porta reportados ao CERT.br jan a jun 2020 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 38 19 Introdução a Segurança •Totais Mensais e Anual Classificados jan/dez/2009/2010/2011/2012/2013/2014/2015 04/2023 por Tipo de Ataque reportados © Segurança de TIC - Mario Lemes Proença Jr. ao CERT.br 39 Introdução a Segurança • Total Anual de SPAM reportados ao CERT.br 2003 a 2023 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 40 20 Introdução a Segurança • Os ataques se tornaram mais sofisticados e o conhecimento necessário para tanto diminuiu. (stallings cripto 4d.) 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 41 Introdução a Segurança • United States Computer Emergency Readiness Team http://www.kb.cert.org/vuls US-CERT publishes information about a wide variety of vulnerabilities. Vulnerabilities that meet a certain severity threshold are described in USCERT Technical Alerts. It is difficult, however, to measure the severity of a vulnerability in a way that is appropriate for all users. For example, a severe vulnerability in a rarely used application might not qualify for publication as a technical alert but might be very important to a system administrator who runs the vulnerable application. US-CERT Vulnerability Notes provide a way to publish information about these lesssevere vulnerabilities. You can customize database queries to obtain specific information, such as keyword, vendor, year https://www.kb.cert.org/vuls/search/ 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 42 21 Introdução a Segurança • Relatório de ameaças da McAfee MCAFEE LABS THREATS REPORT 11/2020 https://www.mcafee.com/enterprise/en-us/lp/threats-reports/nov-2020.html 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 43 Introdução a Segurança • Relatório de ameaças da Panda Security em 2009/2021 Relatório Anual de 2009 Relatório Anual de 2010 Relatório de Abril a Junho de 2011 Relatório Anual de 2011 Relatório Anual de 2014 2015 2016 Relatório Anual de 2017 2018 • Panda Security launches its Threat Insights Report 2020 https://www.pandasecurity.com/en/mediacenter/panda-security/threat-insights-report-2020/ 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 44 22 Introdução a Segurança • News Google contrata Hacker que invadiu Google+ Hacker afirma: Facebook sabe tudo o que você faz na web, mesmo após log out 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 45 Introdução a Segurança • News Google Security Blog Safe Browsing - Protecting Web Users for 5 Years and Counting, 19/06/2012/google Google identifica aproximadamente 10 k sites maliciosos por dia !!! Hoje Safe Google Transparency Report 04/2023 Browsing © Segurança de TIC - Mario Lemes Proença Jr. 46 23 Introdução a Segurança • News Malware bate recorde em 2011, 26 milhões de exemplares O número de ameaças lançadas aumentou de 63.000 para 73.000 !!! diariamente Em 2014 os números aumentaram. Em 2016 Kaspersky Lab: 323,000 New Malware Samples Found Each Day 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 47 Introdução a Segurança • Informações sobre uso de HTTPS by Google Nos produtos Google Uso de HTTPS reportado pelo Google 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 48 24 II - Ataques Ataques • Ataques Passivos Escutas Monitoramentos Ativos Disfarçar, passar pelo outro Capturar e depois liberar Capturar mensagem legitima e alterar Denial of service ou negação de serviço 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 50 25 Ataques • Ataque de Força Bruta Consiste em tentar todas as combinações possíveis para quebrar uma criptografia; Busca exaustiva de todas as combinações para encontrar a chave para decifrar o código ou uma senha; Como esta sua senha ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 51 Ataques • Ataque a senhas fracas Consiste em tentar todas as combinações possíveis e previsíveis para encontrar senhas de mamões; Como esta sua senha ? • Senhas fracas: Datas aniversario, telefone, nomes parentes e de cachorros, papaia ... • Lugares fáceis: embaixo do teclado, mouse pad, embaixo do telefone, embaixo da mesa, monitor, na 1ª gaveta ... 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 52 26 Ataques • Ataque de Criptoanálise Consiste em tentar decifrar o texto contando com informações privilegiadas sobre o algoritmo utilizado para cifrar o texto; O objetivo é reduzir as operações para quebra da criptografia. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 53 Ataques • Ataque de “Homem do Meio” Ataque chamado Man-in-the-middle; Consiste em um usuário mal intencionado que se infiltra na comunicação entre duas entidades, captura os pacotes enviados decifra e retransmite para eles sem que os mesmos percebam. De posse dos pacotes capturados o atacante pode decifrá-los; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 54 27 Ataques • Ataque de Replay Ataque do tipo Man in the Middle onde os dados que estão sendo transmitidos de A para B são interceptados para posterior retransmissão; Contra medidas Session token Timestamping nonce (number used once) + Message authentication Code (MAC) 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 55 Ataques • Ataque de denial of dervice (DoS attack) ou distributed denial of service (DDoS attack) Ataque chamado Negação de serviço; Consiste em realizar maciças solicitações validas a um determinado provedor de serviço de tal forma que o mesmo fique impedido de atender aos usuários normais; Alvos mais comuns são servidores web e de e-mail; Normalmente realizada por computadores zumbis; Sintoma Perda de performance; Serviço não disponível; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 56 28 Ataques • Ataque de denial of dervice (DoS attack) ou distributed denial of service (DDoS attack) Ataque pode executar Consumo de recursos computacional como disco, largura de banda ou tempo de processador; Alteração da tabelas de roteamento; Cancelamento de sessões TCP; Desligamento de componentes físicos de rede; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 57 Ataques • Malware Malicious software, pode ser: Vírus, worms, trojan ou cavalos de tróia, spywares; Tem o objetivo se infiltrar no computador de uma vitima com o objetivo de adquirir informações pessoais; Se divide em duas categorias: 1ª que precisam de um programa hospedeiro e 2ª que são independentes; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 58 29 Ataques • Phishing Consiste em adquirir informações pessoais de forma enganosa utilizando engenharia social por meio de e-mails ou páginas Web falsas; Um estelionatario envia e-mails falsos forjando a identidade de pessoa conhecida ou mesmo popular que seria considerada confiável !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 59 Ataques • Phishing (Safe Browsing - Protecting Web Users for 5 Years and Counting, 19/06/2012/google) https://transparencyreport.google.com/safe-browsing/overview 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 60 30 Ataques • Spyware Consiste em um programa automático que tem o objetivo de recolher informações e costumes sobre o usuário, sem autorização e conhecimento do mesmo, transmitindo o resultado para uma entidade externa. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 61 Ataques • Vírus É um programa do tipo malware que infecta o computador com objetivos espúrios e tenta fazer copias de si em outros programas ou mesmo computadores; A contaminação se da por meio da execução de um programa ou arquivo infectado que venha por meio de um e-mail, pendrive, hd externo; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 62 31 Ataques • Worms É um programa que tem a capacidade de se propagar automaticamente pelas redes, enviando copias de sim mesmo para outros computadores; Em alguns casos alterando seu código, ou seja sofrendo mutação. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 63 Ataques • Vírus Vários reports https://www.microsoft.com/en-us/wdsi/threats https://www.mcafee.com/enterprise/en-us/threatcenter.html 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 64 32 Ataques • SCAM Fraude ou golpe com finalidade de se obter vantagens financeiras; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 65 Ataques • Trojan ou Cavalo de Tróia Software do tipo malware infiltrado no computador da vitima com o objetivo de dominar o sistema para que o mesmo seja manipulado pelo atacante. Sofware aparentemente normal e útil que em um determinado momento realiza uma função maléfica para prejudicar a vítima. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 66 33 Ataques • Backdoor São portas ou pontos de entrada deixadas propositalmente em um software que permite ao atacante se infiltrar no computador da vitima com o objetivo de dominar o sistema para que o mesmo seja manipulado pelo atacante. São ameaças reais de programadores inescrupulosos. • Bomba lógica Um código embutido em um software propositadamente por um programador para prejudicar uma empresa ou organização; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 67 Ataques • SPAM Consiste no envio de mensagem não solicitada; Boato ou hoaxes; Correntes; Propagandas; Golpes ou SCAN; Phishing; Trojans; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 68 34 Ataques • SPAM Infelizmente o Brasil ocupa lugar de destaque no ranking mundial de SPAM; Notícias sobre SPAM • Brasil é o terceiro país em ranking mundial de spam de 2010 http://computerworld.uol.com.br/seguranca/2010/07/14/brasil-e-o-terceiro-pais-em-ranking-mundial-de-spam-de-2010/ • Brazil, India and Korea top the first 2010 ranking of spam sources segundo Panda Security http://www.pandasecurity.com/homeusers/media/press-releases/viewnews?noticia=10111 • Relatório da Symantec sobre SPAM Phishing 10/2010 » clique 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 69 Ataques • Ataque de Scanning Consiste na varredura de endereços com o objetivo de encontrar portas abertas para invadir os computadores; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 70 35 Ataques • Ataque de DNS Spoofing Consiste em falsificar respostas do DNS direcionando a vitima a domínios e sites diferentes do requerido; A vítima acessando a site ou domínio do atacante fica totalmente vulnerável a ataques de sniffer e falsificação de solicitação de senhas e cadastros etc... 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 71 Ataques • Bot e Botnets Um bot é um tipo de malware que permite o atacante a ter controle sobre o computador afetado; Os bots normalmente são utilizados para compor uma rede de bots chamadas de botnets; Os computadores infectados também são chamados de computadores zumbis; As botnets são compostas de centenas até milhares de computadores; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 72 36 Ataques • Bot e Botnets Tipos de ataques realizados pelas botnets DDOS; SPAM Keylogging Sniffing Objetivo é o lucro !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 73 Ataques • Bot e Botnets 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 74 37 Ataques • Engenharia Social Atualmente um dos mais temíveis ataques, que não se pode evitar por meio de firewall, senhas fortes ou mesmo dispositivo tecnológico !!! Vitima: Defcon 2011, hacker provaram que os funcionários caem facilmente em ataques ardilosos por telefone. Funcionários precisam de treinamento !!! Funcionários são uma das maiores vulnerabilidades !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 75 Ataques • Algo mais ? Vulnerability in MPEG-4 Codec Could Allow Remote Code Execution (14/set/2010) https://docs.microsoft.com/en-us/security-updates/SecurityBulletins/2010/ms10-062 Microsoft Security Response Center https://www.microsoft.com/en-us/msrc?rtc=1 https://msrc.microsoft.com/update-guide 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 76 38 Ataques • Algo mais ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 77 Ataques • Objetivo a ser alcançado ? Não ser dominado !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 78 39 III - Defesas Defesas - Processos • É fundamental que as organizações tenham bem definidas: Políticas Exemplos Normas e regras para os serviços Exemplos Treinamentos Segurança !!! Você tem ? Auditorias visando avaliar as políticas e normas de segurança. Sua empresa faz ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 80 40 Defesas - Processos • É fundamental que os usuários: 1. Sejam céticos quanto a tudo em TIC; 2. Façam backup regularmente; Guarde os backups em lugares separados do original; Tenha mais de uma copia; 3. Tenha softwares legais; 4. Mantenha os softwares atualizados; 5. Não responda a e-mails sem sentido !!! 6. Monitore quem compartilha seu computador; 7. Utilize somente computadores confiáveis; 8. Utilize antivírus, anti spyware e firewall; 9. Troque as Senhas ! ! ! 10. Tenha cuidado !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 81 Defesas - Tecnologias • • • • • • • • Firewall IDS Antivírus Anti-spam Criptografia Protocolos de Segurança Honeypots Sniffer 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 82 41 Defesas - Firewall • Firewall Se constitui em uma porta onde todo o trafego da rede deve passar; É empregado um conjunto de regras para o trafego que entra e o que sai, inbound e outbound; Somente o trafego autorizado deverá passar pelas regras vigentes no firewall; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 83 Defesas - Firewall • Firewall Firewall proporciona Controle de serviços: possibilita o controle em quais serviços pode ou não ser acessados; Controle de direção do trafego: possibilita determinar qual direção solicitações de serviços irão seguir; Controle de usuário: possibilita controle a acesso de serviços por usuário; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 84 42 Defesas - Firewall • Firewall Firewall protege contra ataques internos que são muitos !!! Não pode proteger contra ataques que o contornam !!! Exemplos Versões para uso nas em datacenter (enterprise systems) Versões para uso domestico (home user) Iptables nativo no linux 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 85 Defesas - Firewall • Firewall - Exemplos sistemas proprietários !!! Cisco Check Point VPN-1 Fortinet Palo Alto Networks Barracuda IBM Panda Mcafee Sophos F-secure Juniper Grisoft Iptables nativo no linux e livre. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 86 43 Defesas - Firewall • Firewall Exemplos Iptables nativo no linux e livre. • • # videoconferencia com o Cern # ------------------------------------------# • $IPTABLES -A FORWARD -p tcp -m multiport -s 172.10.0.0/16 -d vidyoportal.cern.ch --dport 443,17992,17990,80 -j ACCEPT $IPTABLES -A FORWARD -p tcp -m multiport -d 172.10.0.0/16 -s vidyoportal.cern.ch --sport 443,17992,17990,80 -j ACCEPT • • $IPTABLES -A FORWARD -p udp -m multiport -s 172.10.0.0/16 -d vidyoportal.cern.ch --dport 50000:65535 -j ACCEPT $IPTABLES -A FORWARD -p udp -m multiport -d 172.10.0.0/16 –s vidyoportal.cern.ch --sport 50000:65535 -j ACCEPT • 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 87 Defesas - Firewall • Firewall Exemplos Iptables nativo no linux e nat ip valido invalido. $IPTABLES -t nat -A PREROUTING -p tcp -m multiport -d 189.90.66.140 --dport 22,80,443,5433,8005,9001 -j DNAT -to 10.90.66.15 $IPTABLES -A FORWARD -p tcp -m multiport -d 10.90.66.15/32 --dport 22,80,443,5433,8005,9001 -j ACCEPT $IPTABLES -A FORWARD -p tcp -m multiport -s 10.90.66.15/32 --sport 22,80,443,5433,8005,9001 -j ACCEPT 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 88 44 Defesas - IDS • Sistemas de Detecção de Intrusão Também chamados de IDS (Intrusion Detect Systems) É uma ferramenta para segurança que trabalha com base na detecção de padrões; Também conhecido como 2ª linha de defesa O intruso já esta dentro !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 89 Defesas - IDS • Sistemas de Detecção de Intrusão O intruso pode ser Alguém de fora disfarçado Alguém de dentro infrator Normalmente o vulnerabilidade. 04/2023 intruso irá buscar por © Segurança de TIC - Mario Lemes Proença Jr. alguma 90 45 Defesas - IDS • Sistemas de Detecção de Intrusão Normalmente o intruso irá buscar a senha de um usuário para uma vez efetuado login na rede possa garimpar mais informações e privilégios para o ataque; Fundamental que o arquivo de senha esta protegido Senhas unidirecionais utilizando função de hash; Controle rígido de acesso ao arquivo de senhas; Política de senhas rigorosa, com prazos e tamanhos mínimos; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 91 Defesas - IDS • Sistemas de Detecção de Intrusão Arquivo de senhas Senhas padrão devem ser alteradas; (default) • Ex. roteadores, switches, access point; public private; Senha com 3 ou menos caracteres devem ser proibidas; Senhas com base em dicionário de hacker com palavras conhecidas; • Ex. 1234; abcde; jose; maria; utiliza dicionário de palavras comuns... Senha com informações sobre usuários • Ex. nome; placa de carro; telefone; aniversario; nome parentes; Política para senhas DEVE ser implementada e mantida!!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 92 46 Defesas - IDS • Sistemas de Detecção de Intrusão Os IDS trabalham com base na analise de comportamento e desvio de padrão pesquisando por: Anomalia Detecção de padrões, (desvio de padrão) Uso incorreto de privilégios 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 93 Defesas - IDS • Sistemas de Detecção de Intrusão • Técnicas para IDS Técnicas baseadas em conhecimento ou padrão conhecidas como Knowledge-Based Procura por padrão de ataque ou uma assinatura Tem vantagens nos acertos Desvantagens que necessita atualizações constantes Atacantes modificam padrões constantemente !! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 94 47 Defesas - IDS • Sistemas de Detecção de Intrusão • Técnicas para IDS Técnicas baseadas em comportamento conhecidas como Behavior-Based Requer a criação de baseline; • Perfil de comportamento do usuário e do segmento analisado; Utiliza algoritmos estatísticos e/ou heurísticas para estabelecer o padrão de comportamento; Detecta mudanças de padrões na rede; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 95 Defesas - IDS • Sistemas de Detecção de Intrusão Problemas são os alarmes falsos: Falsos Positivos Falsos Negativos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 96 48 Defesas - UTM • Unified Threat Management (UTM) Detecção de Intrusão Detecção de Vírus Trojan Spam Worms Spyware IPS Filtro URL Todos os serviços integrados em uma solução Facilita o gerenciamento (instalação, manutenção, atualização...) Exemplos de fabricantes: Palo Alto Networks, Cisco, Fortinet, Check Point, SonicWall, Barracuda, Sophos, HPE, 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 97 Defesas - Honeypot • Honeypot São computadores iscas que são colocados propositalmente em posições estratégicas e com problemas e brechas de segurança para registrar ataques a rede; O objetivo é coletar informações para aprendizado e futuras contramedidas contra os invasores. São utilizados Computadores com configurações padrões, instalações básicas Computadores com aplicações falsas que simulam serviços reais na empresa 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 98 49 Defesas – Antivírus • Antivírus • Existe vários anti-vírus disponíveis: Microsoft Security Essential F-secure Avast AVG Avira MCAFEE Symantec Panda 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 99 IV - Criptografia 50 Criptografia – Algoritmos Simétricos Algoritmos Simétricos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 101 Criptografia – Algoritmos Simétricos • Algoritmos Simétricos • Os Algoritmos Simétricos utilizam somente uma chave para encriptar e descriptar as mensagens. • Somente quem transmite e recebe deve saber da chave para cifragem das mensagens. • Normalmente é utilizada a transmissão da chave por meio de um canal seguro e que utiliza algoritmos assimétricos. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 102 51 Criptografia – Algoritmos Simétricos • Atributos desejados para os algoritmos simétricos: Ser resistentes a técnicas de criptoanalise; Possibilitar a geração de chaves com tamanho grande para que não possa ser quebrada por técnicas de forca bruta; Ser facilmente implementado em hardware; Ser de domínio publico; Ser resistente a ataques de força bruta; Ser eficiente e rápido. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 103 Criptografia – Algoritmos Simétricos • Existem dois tipos de algoritmos simétricos: Codificação em fluxo Tipo escolhido para aplicações que utilizam grande fluxo de dados que requerem codificação e decodificação constante. Codificação em blocos Para aplicações que utilizam blocos de dados como transferência de arquivos, e-mail, banco de dados. Utiliza um tipo de chave simétrica que trabalha com tamanho fixo de bits, normalmente de 64 ou 128 bits, denominados blocos; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 104 52 Criptografia – Algoritmos Simétricos Exemplos de Algoritmos Simétricos RC5, RC6, DES, TDES, Blowfish, Twofish, Serpent AES 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 105 Criptografia – Algoritmos Simétricos • RC5 Projetados por Ron Rivest do MIT em 1994; Em 1997 se tornou um padrão pelo RFC 2040; Utiliza os parâmetros Tamanho do bloco, iterações e comprimento de chave; Pode conter blocos de tamanho variável de 32, 64 ou 128 bits As chaves pode ter de 0 a 2040 bits A RFC 2040 sugere que os valores de bloco e de chave sejam de 64 e 12 bits. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 106 53 Criptografia – Algoritmos Simétricos • RC5 Foi oferecido pela RSA Security a recompensa de U$ 10.000 para quem conseguisse quebrar um texto codificado pelo RC5. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 107 Criptografia – Algoritmos Simétricos • RC6 É um algoritmo simétrico derivado do RC5; Projetado por Ron Rivest, Matt Robshaw, Ray Sidney e Yiqun Lisa Yin; Foi proposto para competir com o AES (Advanced Encryption Standard); Ficou entre os cinco finalistas; Utiliza blocos de 128 bits com chaves de 128, 192 e 256 bits, podendo tambem ser parametrizado. É de proprietário da RSA Security. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 108 54 Criptografia – Algoritmos Simétricos • DES Data Encryption Standard (DES), o algoritmo é chamado como Data Encryption Algorithm (DEA); Foi desenvolvido em 1976 pela IBM; Utiliza chave simétrica de 64 bits binários, dos quais 56 são gerados aleatoriamente pelo próprio algoritmo, os 8 bits restantes são utilizados para detecção de erros; Foi projetado para blocos de 64 bits; Foi selecionado como padrão pelo Governo dos EUA em 1976 e amplamente utilizado; Suspeitava-se que existia um backdoor incluído a pedido da National Security Agency (NSA) 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 109 Criptografia – Algoritmos Simétricos • DES Em julho de 1998 foi considerado inseguro, pois a Elecronic Frontier Foundation (EFF) conseguiu quebrar uma chave do DES em 56 horas !!! Em janeiro de 1999 o tempo para quebra caiu para 22 horas e 15 minutos; Em outubro de 1999 DES foi reafirmado como padrão porem com a utilização do Triplo DES !!! Em 2001 o AES assume o posto. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 110 55 Criptografia – Algoritmos Simétricos • Triplo DES ou 3DES ou TDES Triple Data Encryption Algorithm (TDEA) Utiliza 3 chaves de 64 bits e 3 execuções do algoritmo original o que causa extrema lentidão ao processo; Cifrar O = DES Ek1 -> DES Dk2 -> DES Ek3 O = Ek3(Dk2(Ek1(I))) (cifrar) O = Dk1(Ek2(Dk3(I))) (decifrar) cifrar – decifrar – cifrar com as 3 chaves e o processo inverso para restaurar ao original !! A chave seria de 56, 112 ou 168 bits; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 111 Criptografia – Algoritmos Simétricos • AES Advanced Encryption Standard (AES) originalmente publicado como Rijndael Foi desenvolvido por 2 belgas, Daemen e Rijmen Foi um processo de 5 anos de competição para escolha do novo padrão; Concurso do NIST em 1997 Foi anunciado como padrão pelo National Institute of Standards and Technology (NIST) em 26/11/2001 no documento FIPS PUB 197 (FIPS 197) e formalmente adotado pelo governo dos EUA em 26/05/2002; Utiliza blocos de 128 bits com chaves de 28, 192 e 256 bits; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 112 56 Criptografia – Algoritmos Simétricos • AES É um algoritmo rápido que requer pouca memória e pode ser facilmente implementado em hardware e software; Esta sendo amplamente utilizado atualmente Nenhum ataque foi divulgado comprometendo sua eficácia ainda !!! PORQUE !!! ??? DESCUBRA PORQUE !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 113 Criptografia – Algoritmos Simétricos • Blowfish Foi desenvolvido em 1993 por Bruce Schneie; É uma alternativa ao DES; Opera com blocos de 64 bits gerando chaves de 32 a 448 bits, sendo a de 128 a mais utilizada É livre; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 114 57 Criptografia – Algoritmos Simétricos • Twofish Foi desenvolvido em 1993 por Bruce Schneie; Participou e foi um dos finalista do concurso onde o AES foi o vencedor; É uma alternativa ao DES; Opera com blocos de 128 bits gerando chaves maiores que 256 bits • Serpent Projetado em 1998 por Anderson; Biham e Knudsen 2º lugar no concurso que o AES foi vencedor; Trabalha com blocos de 128 bits e utiliza chaves de 128, 192 ou 256 bits de comprimento. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 115 Criptografia – Algoritmos Simétricos • Codificação em Fluxo Diferente da codificação em bloco, nesta modalidade os bytes são processados como stream, byte a byte ou bit a bit; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 116 58 Criptografia – Algoritmos Simétricos • RC4 Foi projetado por Ron Rivest da RSA Security em 1987; RC de Ron’s Code ou Rivest Cipher 4; É amplamente utilizado para cifragem de stream no SSL e no Wired Equivalent Privacy (WEP) para redes sem fio IEEE 802.11; Utiliza chaves de até 2048 bits ou 256 bytes; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 117 Criptografia – Algoritmos Simétricos • Outros exemplos de algoritmos simétricos • RC2 criado por Rivest em 1998; • IDEA criado por Massey e Lai em 1991; • CAST-128 criado por Adams em 1996; • Skipjack implementado pelo NSA em 1998 no cartão de criptografia Fortezza; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 118 59 Criptografia – Algoritmos Simétricos Problemas !!! • A distribuição de chaves na utilização de algoritmos simétricos é o ponto crítico! • Toda a segurança da criptografia é perdida na medida em que o atacante obtêm a chave !!! • Como proteger a distribuição de chaves nas comunicações que utilizam criptografia com algoritmos Simétricos ??? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 119 Criptografia – Algoritmos Solução ? Algoritmos Assimétricos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 120 60 Criptografia – Algoritmos Assimétricos • Algoritmos Assimétricos • Em 1976 dois pesquisadores da Universidade de Stantford, chamados Diffie e Hellman, apresentaram uma nova forma de criptografia para transmissões seguras. • Utilizar chaves diferentes para o processo de codificação e decodificação, criando a criptografia assimétrica. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 121 Criptografia – Algoritmos Assimétricos • Os Algoritmos Assimétricos utilizam somente duas chaves para cifrar e decifrar as mensagens, cada usuário passaria a ter um par de chaves. • Uma chave privada mantida em segredo e uma chave pública que pode ser distribuída a toda comunidade. Chave privada 04/2023 Chave pública © Segurança de TIC - Mario Lemes Proença Jr. 122 61 Criptografia – Algoritmos Assimétricos • Os Algoritmos Assimétricos de chave pública podem ser utilizados para obter dois objetivos: Confidencialidade Autenticidade Chave privada 04/2023 Chave pública © Segurança de TIC - Mario Lemes Proença Jr. 123 Criptografia – Algoritmos Assimétricos • Confidencialidade Você agora pode transmitir mensagens codificadas sem precisar trocar chaves para criptografia. Após codificada pela chave pública somente quem tem a chave privada poderá decodificar a mensagem. Chave pública Alice 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 124 62 Criptografia – Algoritmos Assimétricos • Confidencialidade Chave pública Alice Somente Alice com sua chave privada irá abrir a mensagem. 04/2023 Chave privada Alice © Segurança de TIC - Mario Lemes Proença Jr. 125 Criptografia – Algoritmos Assimétricos • Autenticidade A mensagem é codificada com a chave privada do emissor e quem a receber poderá ter certeza que a mensagem foi emitida realmente pelo emissor. A mensagem poderá ser decodificada com a chave pública do emissor. Chave privada Bob 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 126 63 Criptografia – Algoritmos Assimétricos • Autenticidade Chave privada Bob Chave pública Bob Foi realmente o Bob quem enviou a mensagem! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 127 Criptografia – Algoritmos Assimétricos • Utilização da Criptografia de chaves publicas e privadas Codificação e Decodificação de mensagens: O remetente codifica a mensagem com a chave pública do destinatário. Assinatura Digital: O remetente assina a mensagem com sua chave privada. Troca de chaves: Troca de chaves simétricas. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 128 64 Criptografia – Algoritmos Assimétricos X Usa a chave publica de Y para cifrar a msg X Usa sua chave privada para assinar a msg para Y 04/2023 Y Usa sua chave privada para ler msg enviada por X Y Usa a chave pública de X para validar a assinatura da msg enviada por X © Segurança de TIC - Mario Lemes Proença Jr. 129 Criptografia O cenário normal para comunicação de Alice e Bob seria eles utilizarem a chave pública de um deles para trocar uma chave simétrica. Com a chave simétrica eles trocariam mensagens entre eles. Chave privada Alice 04/2023 Chave Chave pública pública Alice Bob © Segurança de TIC - Mario Lemes Proença Jr. Chave privada Bob 130 65 Criptografia – Algoritmos Assimétricos Animação exemplo sobre a utilização de chave pública e privada Aplicações exemplos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 131 Criptografia – Algoritmos Assimétricos Exemplos de Algoritmos Assimétricos 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 132 66 Criptografia – Algoritmos Assimétricos • RSA O RSA foi Proposto em 1978 por Ron Rivest, Adi Shamir e Leonard Adleman; Resistente as tentativas de quebra; Utiliza chaves de 1024 e 2048 bits; Muito utilizado por bancos para transações na Internet com chaves de 1024 bits; Problema é a lentidão; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 133 Criptografia – Algoritmos Assimétricos • Diffie-Hellman Foi criado em 1976 por Whitfield Diffie e Martin Hellman. É considerado o 1º algoritmo assimétrico Apresenta uma fraqueza que é a troca de valores públicos que permitia ataques de homem no meio; Não realiza autenticação das entidades, portanto não garante confiabilidade; Utilizado para troca de chaves pelo Internet Key Exchange (IKE) do Ipsec. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 134 67 Criptografia – Algoritmos Assimétricos • DSA O Digital Signature Algorithm (DSA) foi em 1993 para servir como padrão para assinaturas digitais; Não foi muito utilizado pois o RSA serve tanto para assinaturas como para cifrar mensagens; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 135 Criptografia – Algoritmos Assimétricos • KEA O Key Exchange Algorithm (KEA) é o algoritmo de troca de chaves utilizado no cartão de criptografia Fortezza do National Security Agency (NSA); Superado em 1998; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 136 68 Criptografia – Algoritmos Assimétricos • Elliptc-Curve Cryptography O ECC foi desenvolvido para concorrer e superar o RSA; Foi padronizado pelo IEEE e utiliza abordagem baseado em estrutura algébrica de curvas elípticas 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 137 Criptografia – Algoritmos Assimétricos • ECDSA O Elliptic Curve Digital Signature Algorithm é baseado no DAS e utiliza operações sobre pontos de curvas elípticas no lugar das exponenciações do DAS; Foi desenvolvido pelo American Natinal Standards Institute (ANSI) e se tornou um padrão conhecido pela sigla X9.62:2005 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 138 69 Criptografia – Algoritmos Hash Hash 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 139 Criptografia – Algoritmos Hash • Funções Hash Seu objetivo é produzir uma saída única e distinta a partir de uma entrada. Esta saída não poderá ser convertida novamente na mensagem original que a gerou; Objetivo é obter uma assinatura digital única para cada mensagem, garantindo desta forma sua integridade; Produz um valor numérico que pode ser utilizado como indexador ou mesmo checksum. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 140 70 Criptografia – Algoritmos Hash • Funções Hash Se H e H’ são respectivamente a entrada e saída de uma função Hash; Com H’ não deve ser possível retornar a H; Uma boa função Hash deve ser resistente a colisão não possibilitando que entradas diferentes H ou Hx, gerem a mesma saída H; O resultado de uma função Hash deve ser unívoco. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 141 Criptografia – Algoritmos Hash • MD5 O Message-Digest Algorithm 5 é o quinto de uma série de funções hash desenvolvido por Rivest; Foi projetado em 1991 para substituir o MD4; Dado uma entrada de tamanho arbitrário ele produz uma mensagem digest de 128 bits ou 16 bytes de comprimento; A entrada é dividida em blocos de 512 bts; Wang e Yu demonstraram fragilidade do MD5 por não ser resistente a colisão !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 142 71 Criptografia – Algoritmos Hash • MD6 O Message-Digest Algorithm 6 é o sexto de uma série de funções hash desenvolvido por Rivest do MIT; Foi projetado para o concurso do SHA-3 realizado pelo National Institute of Standards and Technology; Não passou da 2ª fase da competição ! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 143 Criptografia – Algoritmos Hash • NIST hash function competition Foi uma competição aberta pelo National Institute of Standards and Technology para criação de novos algoritmos de hash para substituir os SHA-1 e SHA-2 que foram registrados em 2007; A idéia do NIST era a criação de vários algoritmos por meio de uma competição publica similar a realizada que culminou na criação do AES; O ganhador seria chamado de SHA-3. http://csrc.nist.gov/groups/ST/hash/sha-3/index.html 04/2023 2016 © Segurança de TIC - Mario Lemes Proença Jr. 144 72 Criptografia – Algoritmos Hash • NIST hash function competition Candidatos aprovados no 2º round 14 Algoritmos selecionados para 2ª fase 28/09/2009 a 12/09/2010 BLAKE JH Blue Midnight Wish KECCAK CubeHash Luffa ECHO Shabal Fugue SHAvite-3 Grøstl SIMD Hamsi Skein http://csrc.nist.gov/groups/ST/hash/sha-3/Round2/Aug2010/index.html Ver report dos aprovados c:/.../hash/sha3_NISTIR7620.pdf 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 145 Criptografia – Algoritmos Hash • NIST hash function competition Candidatos aprovados no 3º round 5 Algoritmos selecionados para 2ª fase 31/01/2011 a 10/02/2012 BLAKE JH KECCAK Grøstl Skein http://csrc.nist.gov/groups/ST/hash/sha-3/Round3/index.html 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 146 73 Criptografia – Algoritmos Hash • SHA-1 Secure Hash Algorithm (SHA) foi desenvolvido pela NSA e publicado como padrão pelo governo Americano; A família é composta por SHA-0, SHA-1 e SHA-2 SHA-1 é o mais utilizado, porem tem falhas comprovadas !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 147 Criptografia – Algoritmos Hash • Família SHA Algorithm and variant Output size (bits) SHA-0 SHA-1 SHA-2 SHA256/224 SHA512/384 160 04/2023 256/224 512/384 Internal Block size Max state (bits) message size size (bits) (bits) 64 160 512 2 -1 256 512 512 1024 64 2 -1 128 2 -1 Word size (bits) Rounds Operations Collisions found 32 80 +,and,or,xor,rot 32 64 Yes No (251 attack) +,and,or,xor,shr,rot. None 64 80 +,and,or,xor,shr,rot None © Segurança de TIC - Mario Lemes Proença Jr. 148 74 Criptografia – Algoritmos Hash • SHA-3 05 Agosto de 2015 !!! http://csrc.nist.gov/groups/ST/hash/sha-3/fips202_standard_2015.html 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 149 V – Protocolos de Segurança 75 TLS Transport Layer Security 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 151 TLS • O Transport Layer Security (TLS) foi criado pelo IETF com base na versão 3 do SSL da Netscape; • Em termos de funcionamento o TLS atua da mesma forma que o SSL, porem com alguns detalhes diferentes; • Não interopera com o SSL; • Padronização handshake; 04/2023 do SHA-1 para assinatura © Segurança de TIC - Mario Lemes Proença Jr. no 152 76 TLS • O TLS foi criado pelo IETF para atender a demanda da comunidade da Internet com o objetivo de padronizar um protocolo para comunicações seguras; • Padrão é aberto; • O Transport Layer Security (TLS) teve sua 1ª versão publicada na RFC 2246 de 1999, ela foi baseada no SSL 3.0; • A 2ª publicação versão 1.1 foi publicada na RFC 4346 de 2006; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 153 TLS • A 3ª publicação versão do TLS a 1.2 foi publicada na RFC 5246 em 08/2008 e atualizada pela RFC 5746 de 02/2010, RFC 5878 de 05/2010 e RFC 6176 de 03/2011; • O grupo de trabalho do IETF tem o mesmo nome do protocolo http://datatracker.ietf.org/wg/tls/ • Versão 1.3 está em draft • Grupo ainda muito ATIVO !!! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 154 77 TLS • Extensões HTTP over TLS definida na RFC 2818 IMAP, POP3 usando TLS RFC 2595 SMTP Service Extension for Secure SMTP over TLS na RFC 3207; Securing FTP with TLS na RFC 4217; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 155 TLS • Objetivos do Transport Layer Security (TLS) Objetivo primário do TLS é prover privacidade e integridade entre duas aplicações se comunicando. (RFC 5246) 1. Segurança criptográfica: O TLS deve ser utilizado para o estabelecimento de conexão segura entre duas partes; 2. Interoperabilidade: Deve permitir que diferentes desenvolvedores utilizem o TLS em suas aplicações independentes e elas possam se comunicar com criptografia sem a necessidade de um conhecer o código do outro. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 156 78 TLS • Objetivos do Transport Layer Security (TLS) 3. Extensibilidade: A ideia é produzir um framework onde novos algoritmos para criptografia simétrica e assimétrica ou mesmo hash possam ser incorporados sem a necessidade de criar outro padrão; 4. Eficiência relativa: Como as operações que utilizem criptografia tendem a utilizar muito a CPU, foram incorporados mecanismos de armazenamento com o objetivo de reduzir overhead de rede e de processamento, considerando que a criptografia de chave pública requer muito processamento. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 157 TLS • O Transport Layer Security (TLS) utiliza o RSA com chaves de 1024 e 2048 bits; • Como no SSL quando é estabelecido a conexão em uma sessão TLS existe a negociação para se estabelecer quais algoritmos serão utilizados; O servidor e o cliente fazem sua autenticação; São negociados algoritmos e chaves de criptografia. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 158 79 TLS • Se diferencia do SSL na função MAC que no TLS é chamada de HMAC utilizada para garantir a integridade e autenticação das mensagens; • O Keyed-Hashing for Message Autetication Code (HMAC) não utiliza algoritmo simétrico como no SSL, no TLS é utilizado uma função Hash; • A vantagem do HMAC esta na rapidez e aumento da segurança pois pode ser utilizado qualquer função hash ao invés dos tradicionais MD5 e SHA; 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 159 TLS • Como no SSL o TLS tem dois protocolos para garantir a comunicação segura entre as partes: TLS Record Protocol TLS Handshake Protocol 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 160 80 TLS Aplicação TLS TCP UDP IP Enlace Físico 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 161 TLS Handshake (22) CSS (20) Alert (21) Application (23) RECORD Fragmentação Compressão Encriptação 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 162 81 HTTPS 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 163 HTTPS • O HyperText Tranfer Protocol Secure (HTTPS) é o HTTP utilizado sobre o SSL com objetivo de implementar mecanismos de segurança nas aplicações que utilizam o HTTP. • O Servidor HTTP deve ter suporte para o SSL. • Normalmente as requisições são alteradas da porta 80 para 443. • No cliente ele poderá ser identificado com a utilização do HTTPS// ao invés do tradicional HTTP:// 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 164 82 FTPS • O File Tranfer Protocol Secure (FTPS) é o FTP utilizado sobre o SSL com objetivo de implementar mecanismos de segurança nas aplicações que utilizam o FTP. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 165 VI – Certificados Digitais 83 Certificados Digitais • A utilização de chaves públicas e privadas utilizando criptografia assimétrica proporcionou importantes avanços para a comunicação na Internet; No entanto as transações eletrônicas necessitavam de mais segurança; Autenticidade, confidencialidade, integridade; Como garantir o processo de segurança na comunicação entre duas entidades ou pessoas que não se conhecem ? • Certificação Digital ! 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 167 Certificados Digitais • Como fazer a troca das chaves publicas em um lugar seguro evitando ataques de man-in-the-middle ? • O certificado digital é uma forma para certificar as chaves públicas das empresas e pessoas por meio de autoridade certificadoras (AC); • O ITU-T e o IETF estabeleceram um padrão para certificados digitais chamado de X.509 que atualmente esta na versão 3. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 168 84 Certificados Digitais • O padrão X.509 determina os seguintes campos para os certificados: 04/2023 Versão; Número serial; Tipo de algoritmo de hash utilizado pela AC para assinar o certificado; Issuer: informações da CA que emitiu o certificado; Valid from: data inicial da validade do certificado; Valid to: data final da validade do certificado; Subject: identificação do emissor, computador, ca etc.. Informações do algoritmo da chave pública; Chave pública; Assinatura da AC; Atributos ou extensões; © Segurança de TIC - Mario Lemes Proença Jr. 169 Certificados Digitais Para ver certif icado no Chrome F12 ou (crtl+shift+I) e vai na security 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 170 85 Certificados Digitais 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 171 Certificados Digitais • ICP-Brasil é a infra-estrutura de chaves públicas brasileira. Executa as políticas de certificados e normas técnicas e operacionais aprovadas pelo comitê gestor. • O Instituto Nacional de Tecnologia da Informação (ITI) é uma autarquia federal vinculada a Casa Civil da Presidência da Republica com o objetivo de manter a infra-estrutura de chaves publicas brasileira – ICPBrasil. • Certificação Digital no Brasil 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 172 86 Certificados Digitais 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 173 Assinatura Digital Texto Bla bla bla bla bla bla bla bla bla bla 2 1 Hash Hash do texto 7f2983e8a8bc 1. Calcula o hash do texto 2. Cifra o hash com chave privada SOMENTE VC TEM SUA CHAVE PRIVADA 3. Transmite o texto com a assinatura 04/2023 Chave privada Bob Texto Bla bla bla bla bla bla bla bla bla bla Hash crifado #@%$@ %&*% Hash do texto crifado #@%$@%&*% 3 © Segurança de TIC - Mario Lemes Proença Jr. 174 87 Assinatura Digital Texto Bla bla bla bla bla bla bla bla bla bla Hash crifado #@%$@ %&*% 1 Texto Bla bla bla bla bla bla bla bla bla bla 2 Hash 4 ok Comparar valores 3 Hash crifado #@%$@ %&*% 1. 2. 3. 4. Hash do texto 7f2983e8a8bc Chave pública Bob Hash do texto 7f2983e8a8bc não Separa o texto do hash recebido Calcula o hash do texto recebido Decodifica o hash com chave pública do Bob Compara hash recebido com novo calculado 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 175 Assinatura Digital Texto bla bla bla bla bla Hash do texto 7f2983e8a8bc Texto bla bla bla bla bla Hash do texto 7f2983e8a8bc Alice calcula o hash do texto recebido e compara com o hash enviado, se for igual então texto esta integro !!! Mas ... Como garantir o não repudio ou a autenticidade de quem enviou ? Como garantir a privacidade ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 176 88 Assinatura Digital Texto bla bla bla bla bla Texto bla bla bla bla bla 1º Hash do texto 2º cifrar chave privada de Bob #@%$@%&*% 1º Decifrar chave pub de Bob 2º Hash do texto #@%$@%&*% Somente o Bob tem sua chave privada Se Alice conseguiu decifrar com a chave pública de Bob é porque foi ele mesmo quem assinou !!! Como garantir a PRIVACIDADE ? 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 177 Assinatura Digital Texto bla bla bla bla bla Texto bla bla bla bla bla 1º Hash do texto 2º cifrar chave privada de Bob #@%$@%&*% 3º Cifrar TUDO com chave pública de Alice #@%$@%&*% 1º Decifrar chave pub de Bob 2º Hash do texto #@%$@%&*% 3º Decifrar TUDO com chave privada de Alice Alice irá decifrar com sua chave privada e terá privacidade ! Somente o Bob tem sua chave privada Se Alice conseguiu decifrar com a chave pública de Bob é porque foi ele mesmo quem assinou !!! INTEGRIDADE, AUTENTICIDADE e PRIVACIDADE 1 04/2023 2 3 © Segurança de TIC - Mario Lemes Proença Jr. 178 89 Bibliografia Computer Security: Principles and Practice, 3rd Edition, 3a ed. William Stallings ISBN-10: 0133773922 Pearson Prentice Hall Copyright: 2015 Cryptography and Network Security: Principles and Practice, 7/E Stallings ISBN-10: 0134444280, Publisher: Prentice Hall Copyright: 2016 William Governança Avançada de TI, Na Autor: Ricardo Mansur, Editora: Brasport, 2009, ISBN 978-85-7452-404-7. 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. Prática, 179 Bibliografia Estratégias de Governança de Tecnologia de Informação, Alberto Luiz Albertin; Rosa Maria de Moura; editora Elsevier – Campus , 2010 ISBN 978-85-352-3706-1 04/2023 © Segurança de TIC - Mario Lemes Proença Jr. 180 90