Kursovoy proekt na temu

advertisement

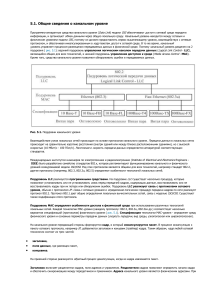

Курсовой проект на тему: Анализ и оценка методов доступа к передающей среде в компьютерных сетях ВЫПОЛНИЛ СТУДЕНТ ГРУППЫ Р-381 АСАТРЯН М.Ф. Введение Существуют различные процедуры обмена данными между пользовательскими ЭВМ в компьютерной сети, реализующие при этом те или иные методы доступа к передающей среде. Компоненты сетевой операционной системы на каждой рабочей станции и файловом сервере взаимодействуют друг с другом посредством языка, называемым протоколом. Иначе протокол - это правила, по которым осуществляется взаимодействие объектов одного и того же уровня. Протоколы определяют порядок обмена информацией между сетевыми объектами. Они позволяют взаимодействующим рабочим станциям посылать друг другу вызовы, интерпретировать данные, обрабатывать ошибочные ситуации и выполнять множество других различных функций. Суть протоколов заключается в регламентированных обменах точно специфицированными командами и ответами на них (например, назначение физического уровня связи - передача блоков данных между двумя устройствами, подключенными к одной физической среде) Актуальность и цели курсового проекта Актуальность темы данной курсовой работы обуславливается тем, что в связи с глобальной компьютеризацией, повсеместно используется все больше компьютеров. Соответственно выросла необходимость во взаимодействии большего числа рабочих станций. Это повлияло на значимость компьютерных сетей и методов доступа к передающей среде в них. Целью данной курсовой работы является изучение и подробное описание методов доступа к передающей среде в компьютерных сетях, а также их подробный анализ и оценка. Основными задачами при выполнении курсовой работы являются: - изучение и описание методов доступа Ethernet, Torken Ring и Archnet; - анализ и оценка методов доступа к КС. Методы доступа к разделяемой среде При использовании одной линии передачи (связи) несколькими абонентами (источниками сообщений) возникает проблема раздельного подключения (доступа) к ней. Для решения этой проблемы разработано большое количество различных методов, определяющих строгие правила доступа к разделяемой среде передачи данных. Можно выделить следующие группы методов: 1) Селективные методы, при которых передача начинается после получения соответствующего разрешения: - метод циклического опроса, когда центральное устройство по очереди направляет разрешение каждой станции (компьютеру); - метод с передачей маркера (или токена), когда разрешение передается от станции к станции. Различают централизованный и децентрализованный маркерный метод. 2) Методы, основанные на принципе соперничества, когда каждая станция перед началом передачи пытается получить доступ к линии связи. Ситуация одновременного обращения к одному каналу передачи называется коллизией (collision – столкновение). Для ее разрешения должна соблюдаться определенная дисциплина. 3) Методы с резервированием времени, когда любая станция осуществляет передачу только в течение тех интервалов времени, которые заранее выделены (зарезервированы) для нее. Резервирование производится в начале соединения, а также в любой нужный пользователю момент. Метод доступа Token Ring. Технология Token Ring был разработана компанией IBM в 1984 году, а затем передана в качестве проекта стандарта в комитет IEEE 802, который на ее основе принял в 1985 году стандарт 802.5. Сети Token Ring работают с двумя битовыми скоростями - 4 и 16 Мбит/с. Смешение станций, работающих на различных скоростях, в одном кольце не допускается. Сети Token Ring, работающие со скоростью 16 Мбит/с, имеют некоторые усовершенствования в алгоритме доступа по сравнению со стандартом 4 Мбит/с. Технология Token Ring является более сложной технологией, чем Ethernet. Она обладает свойствами отказоустойчивости. Маркерный метод доступа к разделяемой среде В сетях с маркерным методом доступа, право на доступ к среде передается циклически от станции к станции по логическому кольцу. В сети Token Ring кольцо образуется отрезками кабеля, соединяющими соседние станции. Таким образом, каждая станция связана со своей предшествующей и последующей станцией и может непосредственно обмениваться данными только с ними. Получив маркер, станция анализирует его и при отсутствии у нее данных для передачи обеспечивает его продвижение к следующей станции. Станция, которая имеет данные для передачи, при получении маркера изымает его из кольца, что дает ей право доступа к физической среде и передачи своих данных. Затем эта станция выдает в кольцо кадр данных установленного формата последовательно по битам. Переданные данные проходят по кольцу всегда в одном направлении от одной станции к другой. Маркерный метод доступа к разделяемой среде Маркерный метод доступа к разделяемой среде На рисунке описанный алгоритм доступа к среде иллюстрируется временной диаграммой. Здесь показана передача пакета А в кольце, состоящем из 6 станций, от станции 1 к станции 3. После прохождения станции назначения 3 в пакете А устанавливаются два признака - признак распознавания адреса и признак копирования пакета в буфер (что на рисунке отмечено звездочкой внутри пакета). После возвращения пакета в станцию 1 отправитель распознает свой пакет по адресу источника и удаляет пакет из кольца. Установленные станцией 3 признаки говорят станции-отправителю о том, что пакет дошел до адресата и был успешно скопирован им в свой буфер. Метод доступа Arcnet Этот метод доступа разработан фирмой datapoint Corp. Он получил широкое распространение благодаря тому, что оборудование Arcnet дешевле, чем оборудование Ethernet или Token-Ring. Arcnet используется в локальных сетях с топологией "звезда". Один из компьютеров создает специальный маркер (сообщение специального вида), который последовательно передается от одного компьютера к другому. Если станция желает передать сообщение другой станции, она должна дождаться маркера и добавить к нему сообщение, дополненное адресами отправителя и назначения. Когда пакет дойдет до станции назначения, сообщение будет "отцеплено" от маркера и передано станции. Метод доступа Arcnet Метод доступа и кадры для сетей ARCNet При подключении устройств в ARCNet применяют топологию шина или звезда. Адаптеры ARCNet поддерживают метод доступа Token Bus (маркерная шина) и обеспечивают производительность 2,5 Мбит/с. Этот метод предусматривает следующие правила: - все устройства, подключённые к сети, могут передавать данные, только получив разрешение на передачу (маркер); - в любой момент времени только одна станция в сети обладает таким правом; - кадр, передаваемый одной станцией, одновременно анализируется всеми остальными станциями сети. Этот метод доступа излагается после рассмотрения кадров ARCNet. В сетях ARCNet используется асинхронный метод передачи данных (в сетях Ethernet и Token Ring применяется синхронный метод). Т. е. передача каждого байта в ARCNet выполняется посылкой ISU (Information Symbol Unit - единица передачи информации), состоящей из трёх служебных старт/стоповых битов и восьми битов данных. Метод доступа и кадры для сетей ARCNet В ARCNet определены 5 типов кадров: - кадр ITT (Invitations To Transmit) - приглашение к передаче. Станция, принявшая этот кадр, получает право на передачу данных; - кадр FBE (Free Buffer Enquiries) - запрос о готовности к приёму данных. С помощью этого кадра проверяется готовность узла к приёму данных; - кадр DATA - с помощью этого кадра передаётся пакет данных; - кадр ACK (ACKnowledgments) - подтверждение приёма. Подтверждение готовности к приёму данных (ответ на FBE) или подтверждение приёма кадра DATA без шибок (ответ на DATA); - кадр NAK (Negative ACKnowledgments) - Узел не готов к приёму данных (ответ на FBE) или принят кадр с ошибкой (ответ на DATA). Построение физической схемы здания Построение физической схемы здания Построение логической схемы здания На физической схеме здания присутствуют камеры, которые ведут запись круглосуточно. На следующем рисунке изображена физическая схема здания с проложенным соединением всех камер с распределением сигнала. Вывод изображения выводится на несколько экранов, один из которых находиться в серверной, другие в комнате охраны. Построение логической схемы здания Построение логической схемы здания Сеть интернет проведенная в здании изображена на рисунке, показанная на предыдущем слайде и проведена следующим образом: 1) Провайдер предоставляет подключение в модем, находящийся в серверной. 2) От модема, находящегося в серверной, сигнал поступает на коммутаторы, расположенное в торговом зале и кассе. 3) От коммутаторов идет передача сигнала на находящееся рядом оборудование (компьютеры, принтеры). Построение логической схемы здания Построение логической схемы здания После построения физической схемы здания и логической схемы сети интернет в здании, была разработана логическая схема сети интернет в программе Cisco Packet Tracer, где показаны подключенные технические устройства в здании, а также, как будет происходить передача данных. Заключение На каждом предприятии в наше время необходима быстрая передача данных от отдела к отделу и от работника к работнику. Вследствие чего возрастает необходимость в налаживании различного технического оборудования. Подводя итоги данной курсовой работы можно сказать, что, существует несколько основных методов доступа к передающей среде в компьютерных сетях. В данной курсовой работе были рассмотрены понятие, основные принципы и методы доступа к передающей среде КС. Были проанализированы и оценены такие методы доступа как: Ethernet, Token Ring и Arcnet. При написании курсовой работы, была изучена специальная литература, включающая научные статьи по информационным технологиям. Приобретение навыков работы в программах Microsoft Visio и Cisco Packet Tracer, где были изображены физические и логические схемы здания, а также схемы построения сети Ethernet. СПАСИБО ЗА ВНИМАНИЕ